Upphovsman:Georgia Institute of Technology

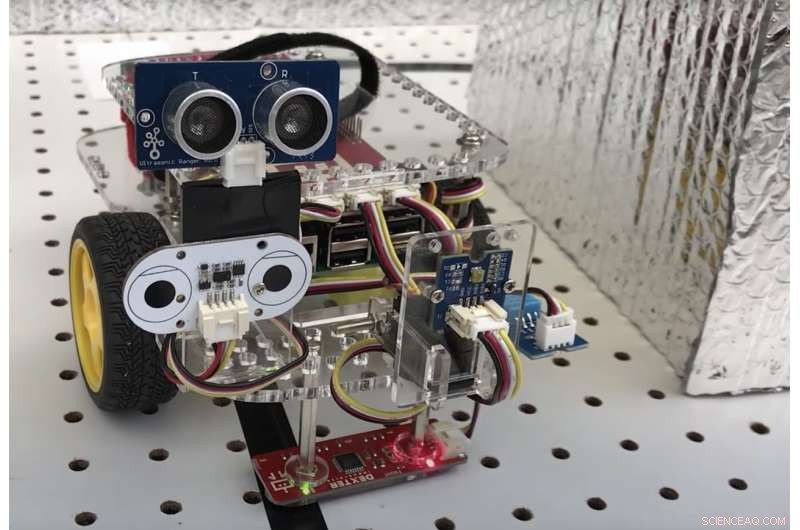

Det är tillräckligt litet för att passa inuti en skokartong, men den här roboten på fyra hjul har ett stort uppdrag:att hålla fabriker och andra stora anläggningar säkra från hackare.

Möt HoneyBot.

Utvecklad av ett team av forskare vid Georgia Institute of Technology, den diminutiva enheten är utformad för att locka till sig digitala bråkmakare som har siktet inställt på industriella anläggningar. HoneyBot kommer då att lura de dåliga aktörerna att ge upp värdefull information till cybersäkerhetsproffs.

Luraroboten kommer när allt fler enheter - aldrig utformade för att fungera på Internet - kommer online både i hem och fabriker, öppnar ett nytt utbud av möjligheter för hackare som vill skapa förödelse i både den digitala och fysiska världen.

"Robotar gör mer nu än de någonsin har gjort, och vissa företag går framåt med, inte bara löpande robotar, men fristående robotar som faktiskt kan köra runt fabriksgolv, "sa Raheem Beyah, Motorola Foundation -professor och tillfällig Steve W. Chaddick skolstol vid Georgia Tech's School of Electrical and Computer Engineering. "I den typen av inställningar, du kan föreställa dig hur farligt detta kan vara om en hackare får tillgång till dessa maskiner. Åtminstone de kan skada de produkter som produceras. Om det är en tillräckligt stor robot, det kan förstöra delar eller löpande band. I värsta fall, det kan skada eller orsaka död för människorna i närheten. "

Internetsäkerhetsproffs har länge använt decoy -datorsystem som kallas "honeypots" som ett sätt att kasta cyberattacker från spåret. Forskargruppen tillämpade samma koncept på HoneyBot, som delvis finansieras med bidrag från National Science Foundation. När hackare väl har tillgång till luraren, de lämnar efter sig värdefull information som kan hjälpa företag att säkra sina nätverk ytterligare.

"Många cyberattacker går obesvarade eller ostraffade eftersom det finns denna nivå av anonymitet som skadliga aktörer ger på internet, och det är svårt för företag att säga vem som är ansvarig, "sa Celine Irvene, en Georgia Tech -doktorand som arbetade med Beyah för att ta fram den nya roboten. "Honeypots ger säkerhetspersonal möjlighet att studera angriparna, bestämma vilka metoder de använder, och ta reda på var de är eller potentiellt till och med vilka de är. "

Gadgeten kan övervakas och kontrolleras via internet. Men till skillnad från andra fjärrstyrda robotar, HoneyBots speciella förmåga är att lura sina operatörer att tro att den utför en uppgift, när det i verkligheten gör något helt annat.

"Tanken bakom en honeypot är att du inte vill att angriparna ska veta att de är i en honungsgryta, "Beyah sa." Om angriparen är smart och ser upp för potentialen i en smekmånad, kanske skulle de titta på olika sensorer på roboten, som en accelerometer eller hastighetsmätare, för att verifiera att roboten gör det den hade instruerats om. Det är också där vi skulle förfalska den informationen. Hackaren skulle se genom att titta på sensorerna att accelerationen inträffade från punkt A till punkt B. "

I en fabriksinställning, en sådan HoneyBot -robot kan sitta orörlig i ett hörn, vaknar till liv när en hackare får åtkomst - en visuell indikator på att en skadlig aktör riktar sig mot anläggningen.

Snarare än att låta hackaren sedan springa amok i den fysiska världen, roboten kan utformas för att följa vissa kommandon som anses ofarliga - som att slingra långsamt omkring eller plocka upp föremål - men sluta med att faktiskt göra något farligt.

Än så länge, deras teknik verkar fungera.

I experiment som är utformade för att testa hur övertygande falska sensordata skulle vara för individer som fjärrstyr enheten, volontärer i december 2017 använde ett virtuellt gränssnitt för att styra roboten och kunde inte se vad som hände i verkligheten. För att locka volontärerna att bryta mot reglerna, på specifika platser i labyrinten, de stötte på förbjudna "genvägar" som skulle göra det möjligt för dem att slutföra labyrinten snabbare.

I den verkliga labyrinten tillbaka i labbet, ingen genväg fanns, och om deltagarna valde att gå igenom det, roboten stod istället stilla. Under tiden, volontärerna - som nu omedvetet har blivit hackare för experimentets ändamål - matades med simulerade sensordata som indikerade att de passerade genom genvägen och fortsatte med.

"Vi ville se till att de kände att den här roboten gjorde den här riktiga saken, "Sa Beyah.

I undersökningar efter experimentet, deltagare som faktiskt kontrollerade enheten hela tiden och de som matades simulerade data om den falska genvägen indikerade båda att data var trovärdiga i liknande takt.

"Detta är ett bra tecken eftersom det indikerar att vi är på rätt väg, "Sa Irvene.