Kredit:Confiant

Vid denna tid, nyhetsberättelser har gjort ord som buggar, virus och skadlig programvara som är välbekant och på alla sätt ofta förekommande, när datoranvändare försöker självutbilda sig i hur man undviker att bli offer för en rad säkerhetsinvasioner.

Nu kan "Malvertisers" läggas till i listan över busiga som håller säkerhetsbevakare på tå. Ars Technica s rubrik var ett exempel. "Malvertisers riktar sig till Mac-användare med steganografisk kod gömd i bilden." HTML5-kodning hjälpte skadliga annonser att undvika skannrar. Eliya Stein från Confiant förklarade vad vi nu står inför. Enligt Confiant -bloggen, det var Confiant och Malwarebytes som upptäckte denna steganografibaserade annonsnyttolast.

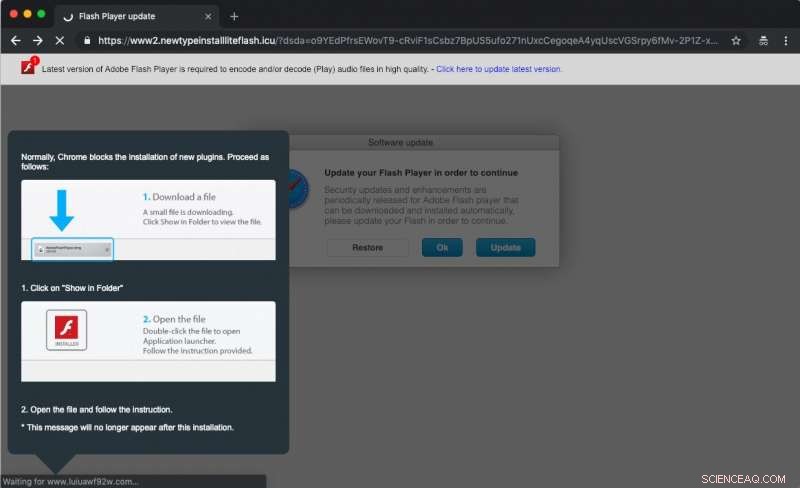

Confiant döpte nyttolasten till VeryMal. Confiant rapporterade fräckt köra visningsannonser under sken av Flash-uppdateringar och PC-reparationsprogram.

Shaun Nichols in Registret presenterade problemet som "en malvertiserande operation som sprider sig genom förgiftade annonsbilder."

Dan Goodin in Ars Technica rapporterade att "en tvådagars blitz utlöste så många som 5 miljoner gånger per dag. I kärnan av stormen var "mycket kamouflerad JavaScript gömd i bilder för att installera en trojan på besökarnas Mac-datorer."

Ionut Ilascu in BleepingDator på samma sätt rapporterade Confiant att den senaste VeryMal-kampanjen "varade i två dagar mellan 11-13 januari, och riktade sig endast till amerikanska besökare."

De lömska bedrifterna var att dra fördel av en JavaScript-sårbarhet på Mac-datorer för att omdirigera webbläsare till en webbplats "där du får möjlighet att installera en Flash-uppdatering. Den verkar ha varit mest aktiv mellan den 11:e och 13:e januari, men bevis tyder på att det var aktivt sedan december, " sa PC-perspektiv .

Bleeping Computer rapporterade:"En analys från Adam Thomas från Malwarebytes visar att den falska uppdateringen är ett macOS adware-installationsprogram känt som Shlayer."

Rapporter sa att detta var en steganografi-baserad annonsnyttolast som släppte en Shlayer-trojan på personer som använder Mac.

Shlayer Trojan? Du kanske har läst om detta förra året när forskare upptäckte OSX/Shlayer, Mac skadlig kod. I en säkerhetsblogg förra året, Joshua Long, en säkerhetsanalytiker på Intego, sa medan skadlig programvara förklädd som en uppdatering till Adobe Flash Player inte var något nytt, vissa inkarnationer av falska Flash Player-installatörer hade en metod för att ladda ner ytterligare innehåll.

Stein svarade på en läsares fråga:"För att bli infekterad av skadlig programvara, du måste ha sett en annons från angriparens kampanj. Alla som ser annonsen omdirigeras inte till installationsprogrammet för skadlig programvara, men de få som passar formen för vad angriparen letar efter kommer att vilja. "

Under tiden, webbplatsen Confiant gav en nykter sammanfattning av malannonsörers effekter på verksamheten. Vad händer på grund av dessa skadliga intryck? Confient -bloggen undersökte effekten.

"Du har utgivaren som förlorar pengar direkt från de avbrutna användarsessionerna, och förlorar framtida pengar på den ökade användningen av annonsblockering och förlusten av användarförtroende. Det finns annonsbörser som fick sin lagertillgång avstängd medan de kämpade mot infektionen och som kommer att ha fått vissa utgivare att dra ut sitt lager permanent. Annonsörerna kommer att drabbas av det resulterande annonsbedrägeriet från de infekterade enheterna. Och låt oss inte bortse från användaren, som nu har en infekterad enhet. "

Confiant jämförde kostnadseffekten för en topp den 11 januari och lade upp till över 1,2 miljoner dollar.

Letar du efter en längre räckvidd för skadlig kod som finns gömd i annonsbilder? Catalin Cimpanu in ZDNet noterade en GeoEdge-rapport från november förra året:Skadlig kod gömd inuti annonsbilder orsakade ekonomiska förluster för annonsnätverk som uppskattades till cirka 1,13 miljarder dollar 2018.

© 2019 Science X Network