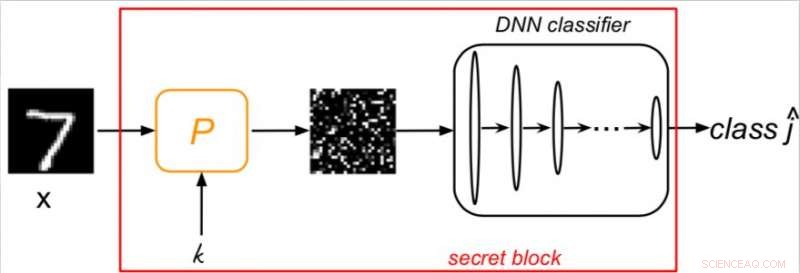

Schema som konceptualiserar det nya tillvägagångssättet. Kredit:Taran, Rezaeifar, &Voloshynovskiy

Forskare vid universitetet i Genève har nyligen utvecklat en ny försvarsmekanism som fungerar genom att överbrygga maskininlärning med kryptografi. Det nya systemet, beskrivs i en tidning som förpublicerats på arXiv, bygger på Kerckhoffs andra kryptografiska princip, som säger att både försvars- och klassificeringsalgoritmer är kända, men nyckeln är det inte.

Under de senaste decennierna, maskininlärningsalgoritmer, särskilt djupa neurala nätverk (DNN), har uppnått anmärkningsvärda resultat i att utföra ett stort antal uppgifter. Ändå, dessa algoritmer är utsatta för betydande säkerhetshot, särskilt motstridiga attacker, begränsa deras genomförande på förtroendekänsliga uppgifter.

"Trots de anmärkningsvärda framsteg som uppnåtts av djupa nätverk, de är kända för att vara sårbara för motstridiga attacker, "Olga Taran, en av forskarna som genomförde studien, berättade TechXplore . "Motstridiga attacker syftar till att utforma en sådan störning av originalprover att, i allmänhet, är omärklig för människor, men den kan lura DNN-utgången."

De flesta befintliga försvarsåtgärder kan lätt kringgås av de allt mer avancerade attackstrategierna. Detta beror främst på att dessa försvarsmetoder mestadels är baserade på maskininlärning och bearbetningsprinciper, utan kryptografisk komponent, så de är designade för att antingen upptäcka-avvisa eller filtrera bort motstridiga störningar. Eftersom de flesta attackalgoritmer lätt kan anpassas för att lura säkerhetsåtgärderna för DNN under attack, för närvarande, det finns ingen försvarsmekanism som konsekvent klarar av motstridiga attacker.

"Den grundläggande frågan med de föreslagna motåtgärderna består i antagandet att försvararen och angriparen besitter samma mängd information eller till och med delar samma eller liknande träningsdatauppsättningar, "Slava Voloshynovskiy, en av forskarna som genomförde studien berättade för TechXplore. "I ett sådant scenario, försvararen har ingen informationsfördel framför angriparen. Detta skiljer sig väsentligt från de klassiska säkerhetsmetoder som utvecklats i det kryptografiska samhället."

Voloshynovskiy och hans kollegor bestämde sig därför för att ta fram ett nytt tillvägagångssätt som överbryggar maskininlärning och kryptografi, hoppas att det skulle vara mer effektivt för att försvara DNN-algoritmer från motståndsattacker. Tekniken de utarbetade är baserad på Kerckhoffs kryptografiska princip, som säger att nyckeln för att komma åt ett system ska förbli okänd.

"Vi introducerade en randomiseringsmekanism i klassificeringsstrukturen som parametriseras av en hemlig nyckel, " sa Taran. "Naturligtvis, en sådan nyckel är inte tillgänglig för angriparen. Detta skapar en informationsfördel för försvararen framför angriparen. Dessutom, denna nyckel kan inte läras från träningsdatauppsättningen. Randomiseringsmekanismen är ett förbearbetningsblock som kan implementeras på olika sätt inklusive slumpmässig permutation, provtagning och inbäddning."

Forskarna utvärderade deras system och dess förmåga att svara på två av de mest kända attackerna, Fast Gradient Sign-metoden (FGSM) och attackerna som föreslagits av N. Carlini och D. Wagner (CW), i scenarier med svart låda och grå låda. Deras resultat var mycket lovande, med deras försvarsmekanism som effektivt motverkar båda.

"När väl löst, användningen av DNN kan få mer förtroende för verkliga applikationer. Vi tror att vårt arbete bara är ett första steg mot lösningen av detta problem, " Sa Voloshynovskiy. "Vi skulle också vilja attrahera fler specialister från kryptografidomänen för dialog med maskininlärningsgemenskapen."

Den försvarsmekanism som utvecklats av forskarna skulle kunna tillämpas på flera befintliga DNN-klassificerare. Framtida tester på mer komplexa datauppsättningar eller genom att använda ett bredare utbud av avancerade motståndsattacker kommer att hjälpa till att ytterligare fastställa dess effektivitet.

"Vi planerar nu att utöka vårt arbete till mer allmänna randomiseringsprinciper och testa det på bilder i verklig storlek, " sa Voloshynovskiy.

© 2018 Tech Xplore