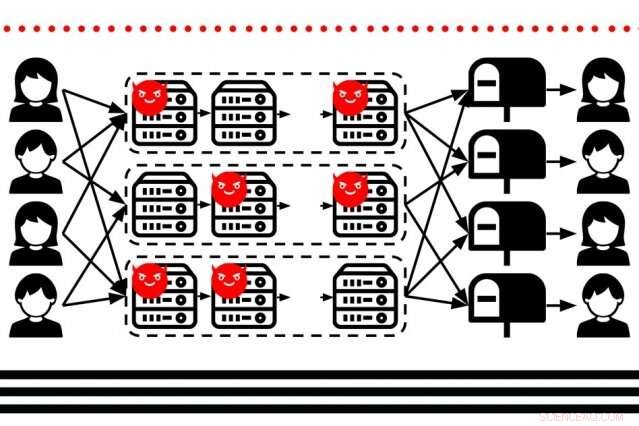

I ett nytt schema för metadataskydd, användare skickar krypterade meddelanden till flera kedjor av servrar, med varje kedja matematiskt garanterad att ha minst en hackerfri server. Varje server dekrypterar och blandar meddelandena i slumpmässig ordning, innan du skjuter dem till nästa server i kö. Kredit:Massachusetts Institute of Technology

MIT-forskare har designat ett skalbart system som säkrar metadata – som vem som motsvarar och när – för miljontals användare i kommunikationsnätverk, för att skydda informationen mot eventuell övervakning på statlig nivå.

Datakrypteringssystem som skyddar innehållet i onlinekommunikation är vanliga idag. Appar som WhatsApp, till exempel, använd "end-to-end-kryptering" (E2EE), ett schema som säkerställer att tredjepartsavlyssnare inte kan läsa meddelanden som skickas av slutanvändare.

Men de flesta av dessa system förbiser metadata, som innehåller information om vem som pratar, när meddelandena skickas, storleken på meddelandet, och annan information. Många gånger, det är allt en regering eller annan hackare behöver veta för att spåra en individ. Detta kan vara särskilt farligt för säga, en statlig whistleblower eller människor som lever i förtryckande regimer som pratar med journalister.

System som helt skyddar användarmetadata med kryptografisk integritet är komplexa, och de har problem med skalbarhet och hastighet som hittills har begränsat deras praktiska funktion. Vissa metoder kan fungera snabbt men ger mycket svagare säkerhet. I ett dokument som presenterades vid USENIX Symposium om design och implementering av nätverkssystem, MIT-forskarna beskriver "XRD" (för Crossroads), ett metadataskyddssystem som kan hantera kryptografisk kommunikation från miljontals användare på några minuter, medan traditionella metoder med samma säkerhetsnivå skulle ta timmar att skicka allas meddelanden.

"Det finns en enorm brist på skydd för metadata, vilket ibland är väldigt känsligt. Det faktum att jag överhuvudtaget skickar ett meddelande till någon är inte skyddat av kryptering, " säger första författaren Albert Kwon Ph.D. '19, en nyutexaminerad från Computer Science and Artificial Intelligence Laboratory (CSAIL). "Kryptering kan skydda innehåll bra. Men hur kan vi helt skydda användare från metadataläckor som en motståndare på statsnivå kan utnyttja?"

Med Kwon på tidningen är David Lu, en kandidatexamen vid institutionen för elektroteknik och datavetenskap; och Srinivas Devadas, Edwin Sibley Webster professor i elektroteknik och datavetenskap i CSAIL.

Nytt snurr på mixnät

Från och med 2013, avslöjande av hemligstämplade uppgifter av Edward Snowden avslöjade en omfattande global övervakning av den amerikanska regeringen. Även om massinsamlingen av metadata av National Security Agency därefter avbröts, 2014 förklarade tidigare chefen för NSA och Central Intelligence Agency Michael Hayden att regeringen ofta kan förlita sig enbart på metadata för att hitta den information den söker. När det händer, detta är precis vid den tidpunkt då Kwon började sin doktorsexamen. studier.

"Det var som ett slag för kryptografi- och säkerhetsgemenskaperna, " Kwon säger. "Det innebar att kryptering inte gjorde någonting för att sluta spionera i det avseendet."

Kwon tillbringade större delen av sin doktorsexamen. program med fokus på metadatasekretess. Med XRD, Kwon säger att han "satte en ny snurr" på ett traditionellt E2EE-metadataskyddande system, kallas "blandnät, " som uppfanns för decennier sedan men lider av skalbarhetsproblem.

Blandnät använder kedjor av servrar, känd som blandningar, och offentlig-privat nyckelkryptering. Den första servern tar emot krypterade meddelanden från många användare och dekrypterar ett enda lager av kryptering från varje meddelande. Sedan, den blandar meddelandena i slumpmässig ordning och överför dem till nästa server, som gör samma sak, och så vidare i kedjan. Den sista servern dekrypterar det slutliga krypteringsskiktet och skickar meddelandet till målmottagaren.

Servrar känner bara till identiteterna för den omedelbara källan (föregående server) och den omedelbara destinationen (nästa server). I grund och botten, den blandade och begränsade identitetsinformationen bryter länken mellan käll- och destinationsanvändare, vilket gör det mycket svårt för avlyssnare att få den informationen. Så länge en server i kedjan är "ärlig" – vilket innebär att den följer protokoll – är metadata nästan alltid säker.

Dock, "aktiva attacker" kan förekomma, där en skadlig server i ett mix-nät manipulerar meddelandena för att avslöja användarkällor och destinationer. Kortfattat, den skadliga servern kan släppa meddelanden eller ändra sändningstider för att skapa kommunikationsmönster som avslöjar direkta länkar mellan användare.

Vissa metoder lägger till kryptografiska bevis mellan servrar för att säkerställa att det inte har skett någon manipulering. Dessa är beroende av kryptografi med publik nyckel, som är säker, men det är också långsamt och begränsar skalningen. För XRD, forskarna uppfann en mycket effektivare version av de kryptografiska bevisen, kallad "aggregat hybrid shuffle, " som garanterar att servrar tar emot och blandar meddelanden korrekt, för att upptäcka eventuell skadlig serveraktivitet.

Varje server har en hemlig privat nyckel och två delade offentliga nycklar. Varje server måste känna till alla nycklar för att dekryptera och blanda meddelanden. Användare krypterar meddelanden i lager, använder varje servers hemliga privata nyckel i sitt respektive lager. När en server tar emot meddelanden, den dekrypterar och blandar dem med en av de offentliga nycklarna i kombination med sin egen privata nyckel. Sedan, den använder den andra publika nyckeln för att generera ett bevis som bekräftar att den hade, verkligen, blandade varje meddelande utan att tappa eller manipulera något. Alla andra servrar i kedjan använder sina hemliga privata nycklar och de andra servrarnas publika nycklar på ett sätt som verifierar detta bevis. Om, när som helst i kedjan, en server producerar inte beviset eller ger ett felaktigt bevis, det identifieras omedelbart som skadligt.

Detta förlitar sig på en smart kombination av det populära offentliga nyckelschemat med ett som kallas "autenticerad kryptering, " som bara använder privata nycklar men är mycket snabb på att generera och verifiera bevisen. På detta sätt, XRD uppnår hög säkerhet från kryptering av publika nyckel samtidigt som den körs snabbt och effektivt.

För att ytterligare öka effektiviteten, de delar upp servrarna i flera kedjor och delar upp deras användning mellan användare. (Detta är en annan traditionell teknik som de förbättrat.) Genom att använda vissa statistiska tekniker, de uppskattar hur många servrar i varje kedja som kan vara skadliga, baserat på IP-adresser och annan information. Från det, de beräknar hur många servrar som måste finnas i varje kedja för att garantera att det finns minst en ärlig server. Sedan, de delar in användarna i grupper som skickar dubbletter av meddelanden till flera, slumpmässiga kedjor, vilket ytterligare skyddar deras integritet samtidigt som det påskyndar saker och ting.

Att komma till realtid

I datorsimuleringar av aktivitet från 2 miljoner användare som skickar meddelanden på ett nätverk med 100 servrar, XRD kunde få igenom allas meddelanden på cirka fyra minuter. Traditionella system som använder samma server- och användarnummer, och tillhandahåller samma kryptografiska säkerhet, tog en till två timmar.

"Det här verkar långsamt i termer av absolut hastighet i dagens kommunikationsvärld, " säger Kwon. "Men det är viktigt att komma ihåg att de snabbaste systemen just nu [för metadataskydd] tar timmar, medan vårt tar minuter."

Nästa, forskarna hoppas kunna göra nätverket mer robust för få användare och i fall där servrar går offline mitt i verksamheten, och för att påskynda saker. "Fyra minuter är acceptabelt för känsliga meddelanden och e-postmeddelanden där två parters liv är i fara, men det är inte lika naturligt som dagens internet, " säger Kwon. "Vi vill komma till den punkt där vi skickar metadataskyddade meddelanden i nästan realtid."

Den här historien återpubliceras med tillstånd av MIT News (web.mit.edu/newsoffice/), en populär webbplats som täcker nyheter om MIT-forskning, innovation och undervisning.