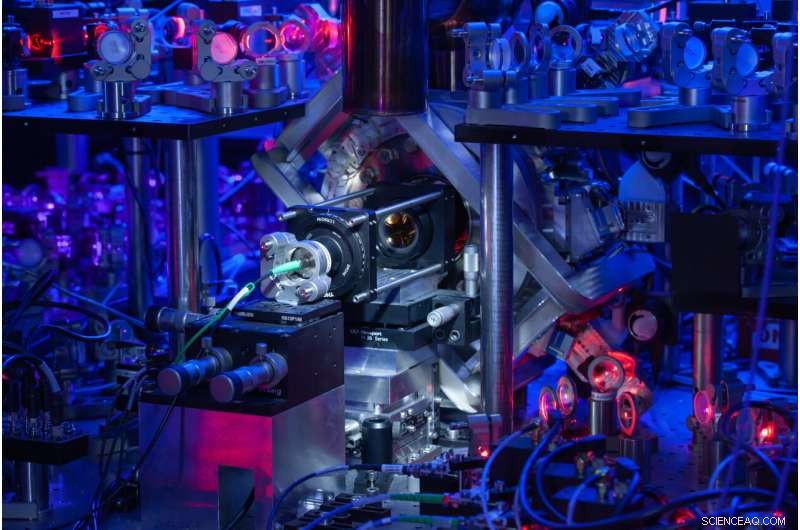

En av de två jonfällor som används, ses i mitten av bilden. Runt fällan löper ett antal laserstrålelinjer för beredning och manipulering av jonerna. På framsidan av fällan är änden av kvantnätverkets länk till den andra fällan - en optisk fiber - synlig. Kredit:David Nadlinger/ University of Oxford

En metod som kallas kvantnyckeldistribution har länge haft löftet om kommunikationssäkerhet som är ouppnåelig i konventionell kryptografi. Ett internationellt team av vetenskapsmän har nu experimentellt, för första gången, demonstrerat ett tillvägagångssätt för kvantnyckeldistribution som är baserad på högkvalitativ kvantintrassling – som erbjuder mycket bredare säkerhetsgarantier än tidigare system.

Kryptografins konst är att skickligt omvandla meddelanden så att de blir meningslösa för alla utom de avsedda mottagarna. Moderna kryptografiska system, som de som ligger till grund för digital handel, förhindrar motståndare från att olagligt dechiffrera meddelanden – till exempel kreditkortsinformation – genom att kräva att de utför matematiska operationer som förbrukar en oöverkomligt stor mängd beräkningskraft. Från och med 1980-talet har dock geniala teoretiska koncept introducerats där säkerheten inte är beroende av avlyssnarens ändliga siffror. Istället begränsar kvantfysikens grundläggande lagar hur mycket information, om någon, en motståndare i slutändan kan fånga upp. I ett sådant koncept kan säkerheten garanteras med endast ett fåtal allmänna antaganden om den fysiska apparatur som används. Implementering av sådana "enhetsoberoende" system har länge varit eftertraktade, men förblev utom räckhåll. Fram till nu, alltså. Att skriva i Natur , rapporterar ett internationellt team av forskare från University of Oxford, EPFL, ETH Zürich, University of Geneva och CEA den första demonstrationen av den här typen av protokoll – som tar ett avgörande steg mot praktiska enheter som erbjuder sådan utsökt säkerhet.

Nyckeln är en hemlighet

Säker kommunikation handlar om att hålla informationen privat. Det kan därför vara förvånande att i verkliga applikationer spelas stora delar av transaktionerna mellan legitima användare ut offentligt. Nyckeln är att avsändare och mottagare inte behöver hålla hela sin kommunikation dold. I huvudsak behöver de bara dela en "hemlighet"; i praktiken är denna hemlighet en sträng av bitar, känd som en kryptografisk nyckel, som gör det möjligt för alla i dess ägo att förvandla kodade meddelanden till meningsfull information. När väl de legitima parterna har sett till för en given kommunikationsrunda att de, och bara de, delar en sådan nyckel, kan i stort sett all annan kommunikation ske i klarsynt, för alla att se. Frågan är alltså hur man säkerställer att endast de legitima parterna delar på en hemlig nyckel. Processen för att åstadkomma detta är känd som "nyckeldistribution."

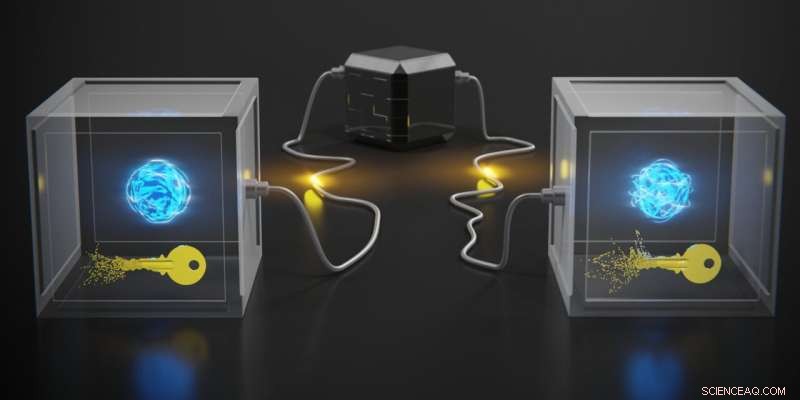

Konstnärlig representation av enhetsoberoende kvantnyckeldistribution (DIQKD). Kredit:Scixel/Enrique Sahagú

I de kryptografiska algoritmerna som ligger bakom, till exempel, RSA – ett av de mest använda kryptografiska systemen – är nyckeldistributionen baserad på den (obevisade) gissningen att vissa matematiska funktioner är lätta att beräkna men svåra att återställa. Närmare bestämt förlitar sig RSA på det faktum att för dagens datorer är det svårt att hitta primtalsfaktorerna för ett stort tal, medan det är lätt för dem att multiplicera kända primtalsfaktorer för att få det talet. Sekretess säkerställs därför av matematiska svårigheter. Men det som är omöjligt svårt idag kan vara lätt imorgon. Det är känt att kvantdatorer kan hitta primtalsfaktorer betydligt mer effektivt än klassiska datorer. När kvantdatorer med ett tillräckligt stort antal kvantbitar blir tillgängliga är RSA-kodning avsedd att bli genomtränglig.

Men kvantteorin ger grunden inte bara för att knäcka kryptosystemen i hjärtat av digital handel, utan också för en potentiell lösning på problemet:ett sätt som är helt annorlunda än RSA för att distribuera kryptografiska nycklar – ett sätt som inte har något att göra med hårdheten hos utföra matematiska operationer, men med grundläggande fysiska lagar. Ange kvantnyckelfördelning, eller förkortat QKD.

Kvantumcertifierad säkerhet

År 1991 visade den polsk-brittiske fysikern Artur Ekert i en nyckfull artikel att säkerheten för nyckeldistributionsprocessen kan garanteras genom att direkt utnyttja en egenskap som är unik för kvantsystem, utan motsvarighet i klassisk fysik:kvantintrassling. Kvantintrassling avser vissa typer av korrelationer i resultaten av mätningar utförda på separata kvantsystem. Viktigt är att kvantintrassling mellan två system är exklusiv, eftersom inget annat kan korreleras till dessa system. I kryptografisammanhang innebär detta att avsändare och mottagare kan producera delade resultat mellan sig genom intrasslade kvantsystem, utan att en tredje part i hemlighet kan få kunskap om dessa utfall. All avlyssning lämnar spår som tydligt flaggar för intrånget. Kort sagt:de legitima parterna kan interagera med varandra på sätt som – tack vare kvantteorin – i grunden ligger utanför någon motståndares kontroll. I klassisk kryptografi är en likvärdig säkerhetsgaranti bevisligen omöjlig.

Under årens lopp har det insetts att QKD-scheman baserade på idéerna som introducerats av Ekert kan ha ytterligare en anmärkningsvärd fördel:användare behöver bara göra mycket allmänna antaganden om de enheter som används i processen. Däremot kräver tidigare former av QKD baserade på andra grundläggande principer detaljerad kunskap om de inre funktionerna hos de enheter som används. Den nya formen av QKD är nu allmänt känd som enhetsoberoende QKD (DIQKD), och en experimentell implementering därav blev ett stort mål inom området. Därför har spänningen som ett sådant genombrottsexperiment nu äntligen uppnåtts.

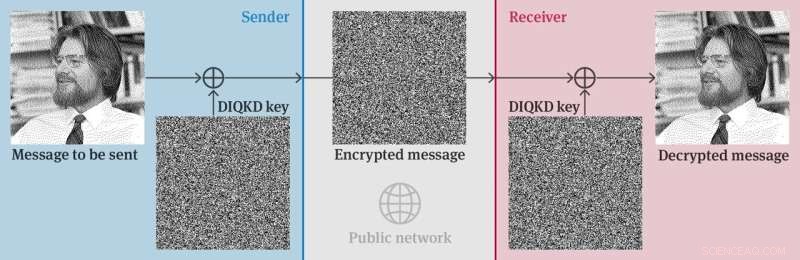

När två parter har erhållit en hemlig nyckel med hjälp av enhetsoberoende kvantnyckeldistribution (DIQKD), kan de använda den för bevisligen säker kommunikation. För att illustrera detta i experimentet sänder avsändaren till mottagaren en krypterad bild av John Stewart Bell, vars teoretiska argument om gränserna för korrelationer i naturen ligger i hjärtat av enhetsoberoende säkerhet. Kredit:David Nadlinger/ University of Oxford, originalfoto av J. S. Bell:CERN

Kulmination av år av arbete

Omfattningen av utmaningen återspeglas i bredden av teamet, som kombinerar ledande experter inom teori och experiment. Experimentet involverade två enkla joner - en för sändaren och en för mottagaren - inneslutna i separata fällor som var anslutna till en optisk fiberlänk. I detta grundläggande kvantnätverk genererades intrassling mellan jonerna med rekordhög trohet under miljontals körningar. Utan en så långvarig källa till högkvalitativ intrassling hade protokollet inte kunnat köras på ett praktiskt meningsfullt sätt. Lika viktigt var att intyga att förvecklingen utnyttjas på lämpligt sätt, vilket görs genom att visa att villkor som kallas Bell-ojämlikheter överträds. Dessutom behövdes betydande framsteg i teorin för analysen av data och en effektiv utvinning av den kryptografiska nyckeln.

I experimentet var de "legitima parterna" – jonerna – placerade i ett och samma laboratorium. Men det finns en tydlig väg för att utöka avståndet mellan dem till kilometer och längre. Med det perspektivet, tillsammans med ytterligare framsteg som nyligen gjorts i relaterade experiment i Tyskland och Kina, finns det nu en verklig möjlighet att omvandla det teoretiska konceptet Ekert till praktisk teknik. + Utforska vidare