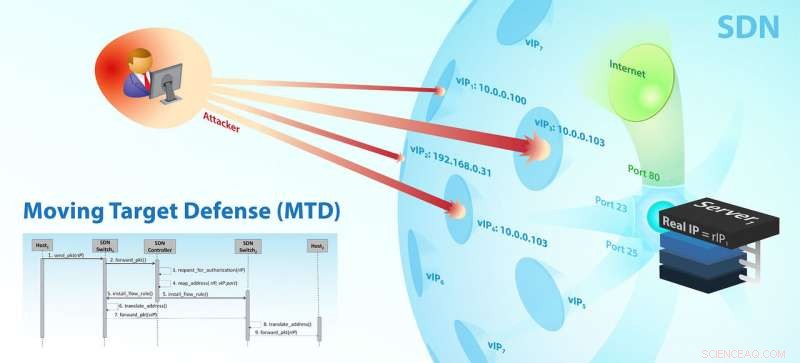

Med rörligt målförsvar, osäkerheten ökar och förvirrar motståndaren, vem måste spendera mer resurser, såsom tid och/eller beräkningskraft, att upptäcka sårbarheter i ett målsystem. Upphovsman:U.S. Army

Ett team av forskare från U.S. Army Research Laboratory, University of Canterbury i Nya Zeeland och Gwangju Institute of Science and Technology i Republiken Korea har tagit ett steg mot utvecklingen av rörliga målförsvarstekniker i programvarudefinierade nätverk. Detta är ett krävande ämne för cybersäkerhet, sa forskare.

Detta samarbete växte fram från ansträngningar från ARL-forskare Dr Jin-Hee Cho (nu vid Virginia Tech vid Institutionen för datavetenskap), Dr Terrence J. Moore och Dr Frederica Nelson når ut till forskare i Asien och Stillahavsområdet genom det internationella samarbetsprogram som administreras av U.S.Army International Technology Center-Pacific.

Cyberattacker på datorsystem blir allt vanligare. Varje företag med information om ett datorsystem kopplat till internet kan bli ett offer från någon eller någon grupp som vill stjäla eller förstöra företagets data för eget bruk, eller för lösen.

Detta är möjligt på grund av sättet på Internet, sa forskare. För att komma åt innehåll på en webbplats, en dator behöver veta var man ska be om informationen. Webbplatser har en adress, det som kallas ett internetprotokoll, eller IP, adress; dock, dessa används inte bara för webbplatser. Varje dator som är ansluten till internet har en IP -adress.

Cyberangripare har tid att upptäcka IP -adresserna för de datorer som de tror kan ha värdefull information och attackera dem med kod som är mer allmänt känd som datavirus eller maskar.

Om datorn eller systemet som attackeras har ett säkerhetssystem, t.ex. en brandvägg eller antivirusprogram, det kanske kan känna igen någon kod som dålig och förhindra att den smittas.

Vad cyberattacker gör är att ändra sin dåliga kod något så att den inte känns igen förrän datorns säkerhetssystem uppdateras eller patchar.

Väsentligen, det typiska defensiva svaret på dessa attacker är passivt, sa forskarna. Angriparna har tid att förbereda sig, planera och genomföra sina attacker, De potentiella offren får bara reagera efter att en inkräktare bryter sig in i ett datasystem.

Nyligen, en ny proaktiv typ av försvar övervägs för att skydda viktig information i datorsystem. Detta tillvägagångssätt är känt som rörligt målförsvar, eller MTD.

"Begreppet MTD har introducerats i syfte att öka motståndarens förvirring eller osäkerhet genom att dynamiskt ändra attackytan, som består av sårbarheter som kan nås och utnyttjas, "Sa Cho." MTD kan leda till att motståndarens intelligens från tidigare övervakning inte längre är användbar och följaktligen leder till dåliga attackbeslut. "

Den grundläggande tanken som den gäller för IP -adresser i datornätverk är följande:Ändra datorns IP -adress tillräckligt ofta så att angriparen tappar sikte på var hans offer är; dock, det kan bli dyrt, så forskarnas tillvägagångssätt i samarbetet här använder något som kallas mjukvarudefinierat nätverk.

Detta låter datorer hålla sina riktiga IP -adresser fasta, men maskerar dem från resten av internet med virtuella IP -adresser som ofta ändras.

Moore tillade att som ordspråket antyder, det är svårare att träffa ett rörligt mål.

"MTD ökar osäkerheten och förvirrar motståndaren, eftersom tiden inte längre är en fördel, "Sa Moore." Motståndaren måste lägga mer resurser, såsom tid och/eller beräkningskraft, att upptäcka sårbarheter i ett målsystem, men kommer att få svårare att utnyttja eventuella sårbarheter som hittats tidigare eftersom deras plats eller tillgänglighet ständigt förändras. "

Enligt professor Hyuk Lim vid GIST i Republiken Korea, denna proaktiva försvarsmetod ger försvarstjänster innan angripare kommer in i ett målsystem.

"Att agera proaktivt kräver extra omkostnader för att lägga till ytterligare ett lager av försvarsstyrka, "Sa Kim." Därför, att använda de proaktiva försvars- och säkerhetsmekanismerna är inte gratis, men medför en kostnad eftersom systemet behöver ständigt ändra attackytan, till exempel IP -adresser. Denna kostnad kan till viss del minskas genom att utnyttja tekniken som kallas 'Software-Defined Networking'. SDN -tekniken ger mycket effektiv programmatisk och dynamisk hantering av nätverkspolicyn genom att ta bort nätverkskontrollen från enskilda enheter i ett nätverk till en centraliserad styrenhet. Nätverkskonfigurationen kan definieras av SDN -styrenheten, möjliggör mer pålitlig och lyhörd nätverksoperation under varierande förhållanden. "

Nelson förklarade anledningen till att dessa SDN-baserade MTD-tekniker är avgörande för att stödja armén och krigsmännens vision.

"Nyckelteknologin för SDN-baserade MTD-tekniker, under utveckling av forskargruppen, är mycket relevant för att stödja krigsmännens uppdrag genom att proaktivt motverka potentiella attacker, som kan skydda försvarssystemet så att krigsmännen korrekt kan utföra uppdraget i närvaro av mycket dynamisk, fientliga och innovativa motståndare inom omtvistade taktiska miljöer, "Sa Nelson.

UC -teamet i Nya Zeeland ledde arbetet med att utveckla MTD -tekniken som kallas Flexible Random Virtual IP Multiplexing, nämligen FRVM.

"I FRVM, medan den verkliga IP-adressen för en server-värd förblir oförändrad men förblir dold, en virtuell IP-adress för server-värden fortsätter att slumpmässigt och periodiskt ändras där IP-mappning/ommappning (dvs. kallas multiplexing/demultiplexing) utförs av en SDN -styrenhet, "sa Dilli P. Sharma, en doktorand i professor DongSeong Kims forskargrupp för cybersäkerhet vid UC, Nya Zeeland. "Detta tvingar effektivt motståndaren att spela motsvarigheten till ett ärligt skalspel. Men istället för att gissa bland tre skal (IP -adresser) för att hitta en ärt (en löpande nättjänst), motståndaren måste gissa bland 65, 536 skal, givet adressutrymme2^16. Detta MTD -protokoll är nytt eftersom det ger hög flexibilitet att ha flera, slumpmässig, tidsvariant IP-adresser i en värd, vilket innebär att motståndaren kommer att kräva mer tid för att upptäcka en IP -adress för målvärden. "

I denna forskning, laget formulerade arkitekturen och kommunikationsprotokollen för den föreslagna IP (de) multiplexbaserade MTD som ska tillämpas i SDN-miljöer.

Teamet validerade också effektiviteten av FRVM under olika grader av skanningsattacker när det gäller sannolikheten för attackframgång.

De preliminära resultaten som utvärderar FRVM presenterades vid den 17:e Institute of Electrical and Electronics Engineers International Conference on Trust, Säkerhet och integritet inom dator och kommunikation, eller TrustCom'18, hölls i New York i augusti.

"Vårt nästa steg är att studera avvägningen i FRVM mellan de dubbla motstridiga målen om systemsäkerhet och prestanda, eftersom proaktivt försvar kan införa negativa effekter när man kör MTD -tekniker samtidigt som man uppnår förbättrad säkerhet, "Sa Kim.