C3PO består av två delar. En del identifierar skrivarens säkerhetsbrister, och den andra identifierar potentiella attackvägar baserat på de givna sårbarheterna och nätverksdistributionen. Kredit:Carnegie Mellon University

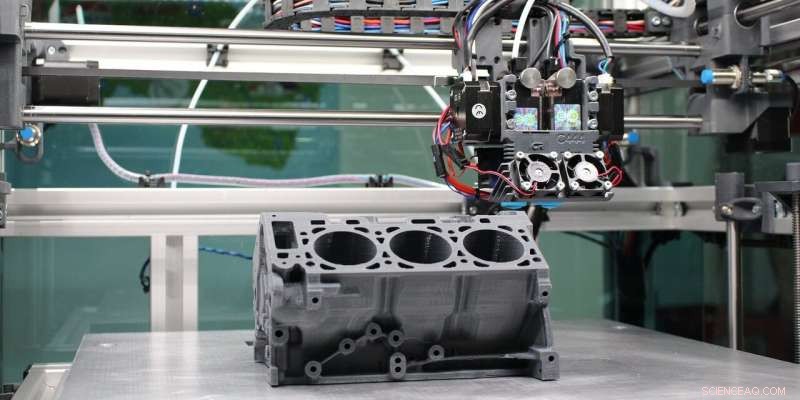

I den växande eran av industriella Internet of Things (IoT)-enheter, fabrikerna uppgraderas. Enheter, som nätverksanslutna 3D-skrivare, kan nu interagera med andra maskiner och fjärrstyras för att förbättra effektiviteten. Men att ansluta dessa enheter till nätverket gör dem mer utsatta för fara. Vissa cyberangripare kan hindra dem från att arbeta, medan andra kunde stjäla design eller hålla dem som gisslan för lösen.

Carnegie Mellon Universitys säkerhetsforskare planerar framåt. Vyas Sekar och Matthew McCormack har tillsammans med sitt team utvecklat ett verktyg för att skydda dessa enheter. Detta verktyg, heter Connected 3-D Printer Observer, eller C3PO, är utformad för att systematiskt fastställa potentiella säkerhetsrisker för enskilda nätverksanslutna 3D-skrivare. Arbetet finansieras av CMU:s Manufacturing Futures Initiative, som stöder den digitala omvandlingen av tillverkning,

"Många tillverkare bryr sig mycket om cybersäkerhet. De börjar arbeta med det, men det är väldigt, mycket begynnande, " sa Sekar, docent i el- och datateknik. Men, det finns få verktyg för att tillhandahålla säkerhet för 3-D-skrivare.

C3PO består av två delar. En del identifierar skrivarens säkerhetsbrister, och den andra identifierar potentiella attackvägar baserat på de givna sårbarheterna och nätverksdistributionen. Till exempel, den kan ta reda på om anslutning av en webbkamera till en 3D-skrivare ger angripare en möjlighet att stjäla information.

C3PO fungerar genom att följa tron att ibland är det bästa sättet att känna dina fiender att härma dem. Efter att ha utfört en säkerhetsrevision, C3PO ifrågasätter vad angripare kan hitta om de observerar nätverkstrafik till 3D-skrivaren. Därifrån, den kan lära sig mer om 3D-skrivarens funktion och protokoll. Beväpnad med denna kunskap, den kan identifiera skadliga indata till skrivaren och potentiella DoS-attacker (Denial of Service) där angripare kan göra skrivarna otillgängliga för sina avsedda användare.

Sekars team testade verktyget på åtta 3D-skrivare från flera leverantörer och tillverkningsinstallationer. De fann att alla skrivare var sårbara för DoS-attacker. Att förstå varje enhets sårbarheter är det första steget för att skydda dem.

Sekars team strävar efter att skräddarsy de skydd de har designat för varje specifik skrivare baserat på dess problem och hur den fungerar. När det händer, det kommer att stärka vårt försvar mot framtida attacker.

"Vad vi vill göra härnäst är att säga, OK, vi hittade dessa problem, och vi har ett verktyg. Kan vi nu skapa ett sätt att skydda dem?" sa McCormack, en Ph.D. student i el- och datateknik. "Kan vi lägga till något i nätverket för att skydda den här skrivaren så att någon inte kan stjäla den informationen? Kan vi använda det vi lärt oss om själva skrivaren för att sätta igång ett försvar för skrivaren?"