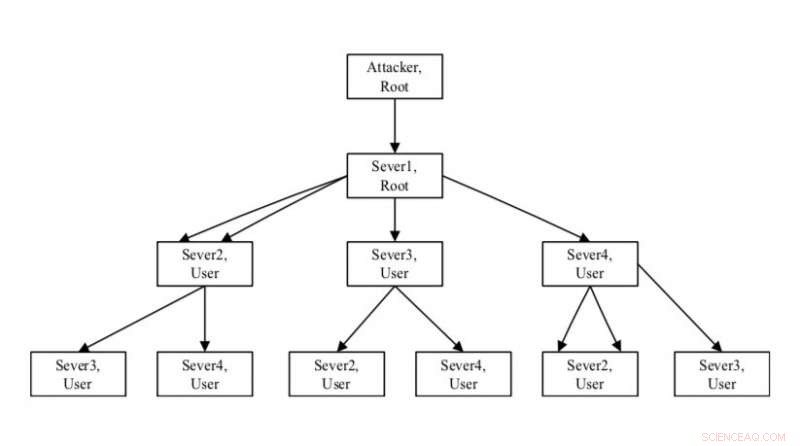

Statlig attack- och försvarskarta genererad av forskarnas teknik. Kredit:Wang &Zhang.

Ett växande antal enheter är nu anslutna till internet och kan samla in, skicka och ta emot data. Denna sammankoppling mellan enheter, kallas Internet of Things (IoT), utgör allvarliga säkerhetshot, eftersom cyberangripare nu kan rikta in sig på datorer och smartphones, men också ett stort antal andra enheter, som tabletter, smarta klockor, smarta hemsystem, transportsystem och så vidare.

För närvarande, exempel på storskaliga IoT-implementeringar (t.ex. uppkopplad infrastruktur, städer, etc.) är något begränsade, men de kan snart bli utbredda, utgör betydande risker för företag och offentliga tjänster som är starkt beroende av internet i sin dagliga verksamhet. För att minska dessa risker, Forskare har försökt utveckla säkerhetsåtgärder för att skydda enheter anslutna till internet från attacker från trådlösa nätverk.

För detta ändamål, två forskare vid Baoji University of Arts and Sciences, i Kina, har nyligen utvecklat en ny metod för att försvara enheter i en IOT-miljö från attacker från trådlösa nätverk. Deras tillvägagångssätt, presenteras i en artikel publicerad i Springer's International Journal of Wireless Information Networks , kombinerar ett djupt neuralt nätverk med en modell baserad på spelteori, en gren av matematiken som föreslår strategier för att hantera situationer som innebär konkurrens mellan olika parter.

"För det första, enligt topologiinformationen för nätverket, nåbarhetsrelationen och nätverkets sårbarhetsinformation, metoden genererar tillståndsattack- och försvarskartan för nätverket, " förklarade forskarna i sin uppsats. "Baserat på statens attack- och försvarskart, baserad på den icke-samarbetsvilliga icke-nollsummespelsmodellen, en optimal attack- och försvarsbeslutsalgoritm föreslås."

Väsentligen, deras metod genererar en tillståndsattack- och försvarskarta baserad på nätverkets tillgänglighet och sårbarhetsinformation, som identifierar alla möjliga attack- och försvarsvägar. Den beräknar sedan sannolikheten för framgång för var och en av dessa "attackvägar, " ett riskindex och nyttovärdet för olika attack-a-försvarsstrategier som är tillämpliga när nätverket når särskilda säkerhetstillstånd. Dessutom, samspelet mellan attack och försvar abstraheras till ett icke-samarbetande, icke-noll och hybrid spelmodell; ett spelteoretisk ramverk tillämpligt på problemrelaterade anfall och försvar.

Denna optimala attack- och försvarsmodell integrerar också förebyggande och kontrollåtgärder av sårbara punkter. Metodens fuzzy system kvantifierar sedan ett informationssäkerhetsriskfaktorindex och matar det till ett neuralt nätverk med radial basisfunktion (RBF). För att optimera och träna parametrarna för RBF neurala nätverk, forskarna använde en partikelsvärmoptimeringsalgoritm. I sista hand, alla dessa steg tillåter deras metod att uppnå en optimerad försvarsmodell.

I framtiden, tekniken som utvecklats av detta team av forskare kan hjälpa till att skydda IoT-enheter mot trådlösa nätverksattacker. I en serie simuleringar som utvärderar dess effektivitet, försvarsalgoritmen fungerade anmärkningsvärt bra, med ett genomsnittligt fel under 2 procent.

"Simuleringsresultat visar att den trådlösa nätverksattackförsvarsalgoritmen som använder ett djupt neuralt nätverk i kombination med spelmodell kan lösa defekterna av subjektiv slumpmässighet och suddig slutsats av traditionella attackförsvarsmetoder för trådlöst nätverk, " skrev forskarna i sin uppsats. "Det genomsnittliga felet är mindre än 2 procent, och det är mer traditionellt än maskininlärningsalgoritmer som har högre passningsnoggrannhet, större inlärningsförmåga, och snabbare konvergens."

© 2019 Science X Network